Un servidor de pruebas y depuración de webhooks es una herramienta esencial para equipos que integran servicios externos y necesitan validar flujos de eventos en tiempo real antes de desplegar en producción. Estas plataformas permiten interceptar, inspeccionar y reproducir peticiones HTTP entrantes, facilitando la detección de errores en formato, firma o comportamiento de reintentos. Implementar un entorno de pruebas controlado reduce riesgos y acelera el ciclo de desarrollo, proporcionando visibilidad sobre payloads, encabezados y latencia.

Configuración inicial del servidor de pruebas

Para iniciar un servidor de pruebas eficiente es recomendable exponer un endpoint temporal con herramientas como ngrok que crean túneles seguros hacia tu entorno local, permitiendo recibir webhooks desde servicios externos sin desplegar en producción. Configura un puerto dedicado y asegúrate de que el servidor registre cabeceras y cuerpos completos en formato legible; además, documenta el esquema JSON o XML esperado para validar campos obligatorios y tipos de datos.

Si prefieres una solución sin instalar software, servicios como webhook.site permiten capturar peticiones entrantes y ver su contenido en tiempo real, lo que es útil para pruebas rápidas y demostraciones. Asegura que el servidor de pruebas puede devolver distintos códigos HTTP configurables para simular comportamientos de destino y validar la lógica de reintentos de los emisores de webhooks.

Cómo simular eventos y cargas de prueba

Simular eventos reales ayuda a reproducir condiciones que ocurrirán en producción; herramientas como Postman ofrecen envíos programables y colecciones para automatizar pruebas de payloads y encabezados. Genera cargas variadas: eventos válidos, eventos corruptos, y secuencias rápidas para observar la tolerancia ante ráfagas y la estabilidad del sistema receptor.

También es útil recurrir a los endpoints de prueba que algunos proveedores ofrecen, por ejemplo la documentación de webhooks de Stripe explica cómo crear eventos de prueba y manipular su firma, lo que facilita la verificación del manejo seguro de callbacks. Integra pruebas automatizadas en tu CI para que cada cambio en el código valide la compatibilidad con el contrato de eventos y reduzca regresiones.

Registro y visualización de peticiones entrantes

El registro centralizado es crucial: almacena cada petición con timestamp, cuerpo, encabezados y respuesta para auditoría y análisis posterior, usando soluciones como Elastic o un sistema de logs local que permita búsquedas por correlación de ID. Diseña el formato de logs para incluir metadatos útiles —ID de evento, tiempo de procesamiento, latencia— y exporta estos datos a herramientas de visualización para detectar patrones y picos de errores.

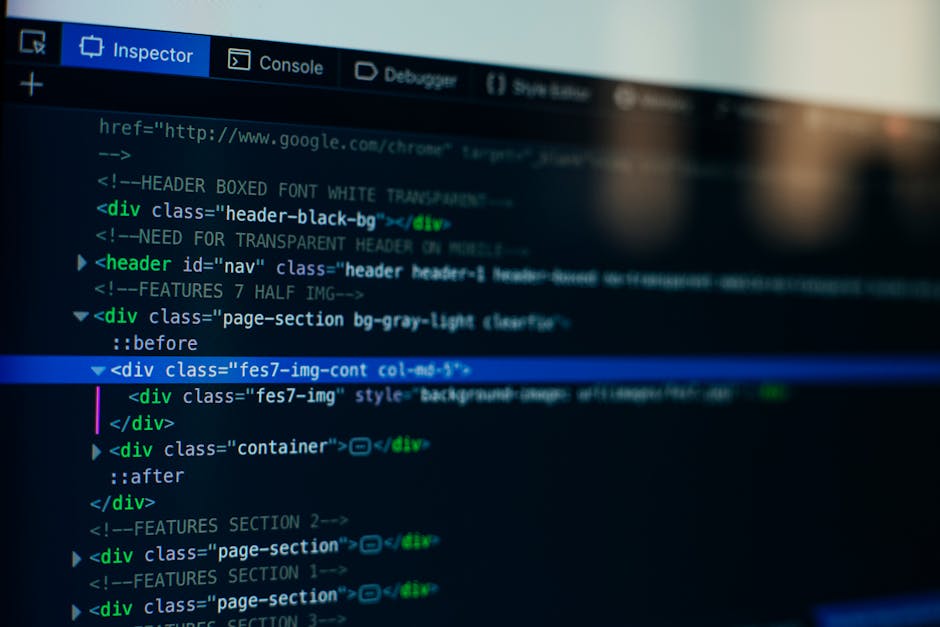

Las interfaces que muestran peticiones en vivo facilitan la depuración inmediata; servicios como webhook.site o paneles personalizados permiten inspeccionar payloads y volver a reproducir solicitudes con un solo clic. Implementa rotación y retención de logs para controlar costos y cumplir políticas de privacidad, cifrando los registros sensibles cuando sea necesario.

Depuración avanzada: respuestas y reintentos

Controlar las respuestas HTTP es clave para probar lógica de reintentos de emisores; tu servidor de pruebas debería poder devolver códigos 2xx, 4xx y 5xx, así como simular latencias y errores intermitentes para verificar políticas de reintento. Comprende cómo cada proveedor implementa las reintentos consultando documentación de plataformas como GitHub, que detalla ventanas y estrategias de reintento que pueden afectar tu lógica.

Además de códigos, es importante validar firmas, timestamps y nonce para asegurar que los reintentos legítimos son aceptados mientras los duplicados o replays se manejan correctamente. Implementa endpoints que registren intentos y devuelvan encabezados de depuración para facilitar correlación entre eventos y respuestas, ayudando a identificar condiciones de carrera o problemas de idempotencia.

Seguridad, autenticación y mejores prácticas

Protege tus endpoints de pruebas usando mecanismos de autenticación compatibles con producción, como firmas HMAC, tokens JWT o cabezales de autorización, y valida las firmas conforme a estándares y documentación de proveedor; consulta recursos de seguridad como OWASP para patrones y vulnerabilidades comunes. Asegúrate de utilizar HTTPS para cifrado en tránsito, preferiblemente con certificados válidos y controles de certificado como los de Let’s Encrypt o equivalentes en entornos controlados.

Limita acceso mediante IP allowlists cuando sea posible, aplica rate limiting y registra intentos fallidos para mitigar abuso y descubrimiento de endpoints. Define políticas claras de retención de datos y anonimización para cumplir normativas de privacidad, y documenta el contrato de webhook para que consumidores y emisores mantengan una integración segura y mantenible.

Un servidor de pruebas y depuración bien configurado acelera la integración de webhooks y reduce fallos en producción al ofrecer visibilidad, control de respuestas y herramientas de simulación. Siguiendo buenas prácticas de registro, seguridad y automatización, los equipos pueden validar contratos de eventos, gestionar reintentos y garantizar interoperabilidad entre servicios. Implementar estas medidas desde las primeras etapas del desarrollo mejora la calidad del sistema y minimiza el riesgo operativo.