Configuración de DNS personalizados para reforzar la identidad de marca del revendedor

Como revendedor de servicios (hosting, correo y CDN), ofrecer DNS personalizados es una de las palancas más efectivas para consolidar la identidad de marca, mejorar la entregabilidad de correo y aumentar la confianza de clientes. En esta guía técnica y práctica te explico qué registros crear, cómo registrar glue records, cómo integrar certificados TLS y recomendaciones operativas para evitar errores comunes.

Por qué los DNS personalizados importan para un revendedor

Los DNS personalizados permiten que tus clientes vean subdominios y nameservers con tu propia marca en lugar de los del proveedor. Esto aporta beneficios claros:

- Branding: ns1.tumarca.com o mail.tumarca.com refuerzan la percepción profesional ante clientes finales.

- Entregabilidad de correo: nombres coherentes y registros correctamente configurados ayudan a evitar filtrado y problemas de reputación.

- Control técnico: posibilidad de apuntar servicios a IPs propias, gestionar TTLs y aplicar políticas DNSSEC o mitigación de DDoS.

- Confianza y UX: paneles, webmail y dominios personalizados reducen fricción y llamadas al soporte.

Componentes clave de una implementación de DNS personalizados

1. Nameservers propios (glue records)

Para que ns1.tumarca.com y ns2.tumarca.com funcionen como nameservers autoritativos debes crear glue records en el registrador del dominio. Pasos:

- Reservar IPs públicas estáticas (IPv4/IPv6) con tu proveedor de infraestructura.

- En el panel del registrador de tumarca.com crear los nameserver hosts: ns1 -> 203.0.113.10, ns2 -> 203.0.113.11 (ejemplo).

- Apuntar en la zona DNS del dominio cliente los NS a ns1.tumarca.com y ns2.tumarca.com.

Si no aportas glue record, la resolución puede entrar en bucle. Consulta la documentación general sobre DNS para entender la jerarquía de delegación: Wikipedia: Domain Name System.

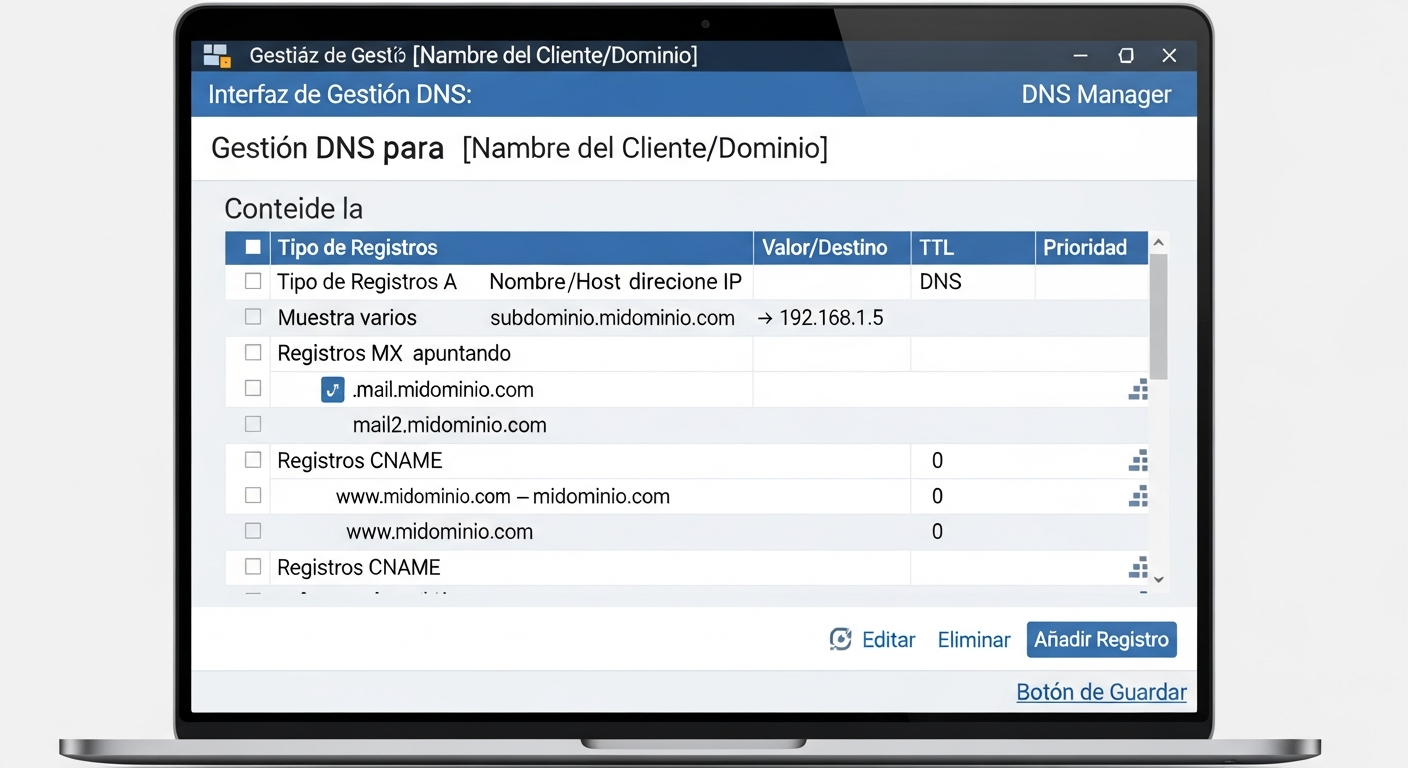

2. Registros A/AAAA y CNAME para servicios de marca

Define subdominios de servicio con sentido comercial y técnico. Ejemplos típicos:

- panel.tumarca.com → A 203.0.113.20

- mail.tumarca.com → A 203.0.113.21 (MX apunta a este host)

- webmail.tumarca.com → CNAME hacia el servidor de webmail si procede

- cdn.tumarca.com → CNAME hacia el hostname del proveedor CDN

Si usas un CDN que requiere CNAME flattening, revisa la documentación del proveedor o usa soluciones compatibles: Cloudflare Docs.

3. Correo: MX, SPF, DKIM y DMARC

La entregabilidad es crítica. Configura estos registros desde la zona DNS de cada cliente o como plantilla en tu panel de revendedor:

- MX apuntando a mail.tumarca.com o al hostname del servicio.

- SPF (registro TXT): ‘v=spf1 mx ip4:203.0.113.0/24 -all’ (ajusta según tu infraestructura).

- DKIM: publicar la clave pública (TXT) por selector. Genera claves por dominio y automatiza la rotación.

- DMARC: registro TXT para políticas y reportes: ‘v=DMARC1; p=quarantine; rua=mailto:dmarc@tumarca.com; pct=100’.

Para mantener buena reputación, habilita registros y monitoriza reportes DMARC. Implementaciones incorrectas de SPF/DKIM son causa habitual de pérdida de entrega.

4. Certificados TLS para hostnames personalizados

Siempre asegúrate de que los hostnames de marca (panel, webmail, cdn) tengan certificados válidos. Las opciones prácticas:

- ACME/Let’s Encrypt para certificados automáticos (ideal para clientes con control). Más información: Let’s Encrypt.

- Certificados wildcard para tumarca.com (*.tumarca.com) si tu panel los gestiona correctamente.

- Certificados gestionados por el proveedor de CDN/servicios si usas CNAMEs.

5. Reverse DNS (PTR) y su importancia

DNS inverso no se publica dentro de la zona del dominio; lo gestiona el propietario del bloque IP (tu proveedor de red). Para correos salientes, solicita PTR que coincidan con el hostname visible (mail.tumarca.com) para evitar flagged en filtros antispam.

Pasos prácticos para implementar DNS personalizados como revendedor

Un flujo operativo reproducible reduce errores. Sigue este checklist:

- Registrar y preparar el dominio de marca (tumarca.com) con IPs públicas asignadas.

- Crear glue records (ns1/ns2) en el registrador y confirmar la propagación.

- Crear plantillas de zona DNS con registros A/AAAA, MX, SPF y CNAME para servicios comunes.

- Automatizar emisión de certificados TLS con ACME y comprobar renovación automática.

- Configurar DKIM y DMARC por dominio y automatizar la entrega de reportes a tu sistema de monitoreo.

- Documentar en tu panel para clientes cómo apuntar sus dominios y cuándo deben crear registros específicos.

Errores comunes y cómo evitarlos

- Olvidar glue records: desencadena fallos de resolución. Verifica con herramientas de whois y dig.

- Registros MX apuntando a CNAME: no está permitido por RFC. Usa A/AAAA o nombres canónicos.

- TTL demasiado cortos o largos: TTL muy corto puede aumentar carga; demasiado largo ralentiza cambios. Recomiendo 3600–86400 según la criticidad.

- No publicar DKIM/DMARC: impacta entregabilidad y marca. Automatiza su creación y rotación.

- No coordinar PTR: para correo saliente, solicita PTR que coincidan con hostname usado en HELO/EHLO.

Monitorización y gobernanza

Implementar DNS personalizados no termina al crear registros. Mantén un programa de gobernanza:

- Monitoriza cambios con herramientas de auditoría y DNS monitoring externo para detectar hijacking de zonas.

- Registra y rota claves DKIM y SSL según políticas de seguridad.

- Realiza pruebas periódicas de entregabilidad y consulta reportes DMARC.

- Documenta procesos para onboarding de clientes y plantillas de zonas reutilizables.

Impacto en SEO y confianza del usuario

Si bien los DNS personalizados no afectan directamente al ranking orgánico, sí influyen en señales de confianza y experiencia de usuario:

- URLs coherentes y TLS válido reducen rebote y aumentan CTR en resultados y comunicaciones.

- Mejor entregabilidad de emails (facturas, restablecimiento de contraseña) mejora interacciones críticas con usuarios.

Para profundizar en buenas prácticas web técnicas y seguridad relacionada, consulta recursos de referencia como la documentación de Cloudflare y estándares de DNS: Cloudflare DNS.

Recursos adicionales y lecturas recomendadas

- Introducción técnica a DNS: Wikipedia.

- Automatización de certificados y ACME: Let’s Encrypt.

- Guías de DNS y CNAME en proveedores CDN: Cloudflare Docs.

Enlaces internos útiles

Si gestionas un blog técnico para tus clientes, incorpora guías paso a paso y plantillas de zona. Revisa tu sitemap y recursos internos para mantener coherencia: Mapa de posts del blog y la página principal del blog para enlazar tutoriales relevantes: Blog de K2WebHost.

Conclusión

Configurar DNS personalizados es una inversión estratégica para cualquier revendedor serio. Más allá del branding, mejora entregabilidad, reduce fricción para el cliente y facilita el control operativo. Implementa glue records correctamente, automatiza certificados y DKIM, y establece monitoreo continuo. Siguiendo las prácticas expuestas lograrás una plataforma de servicios coherente, segura y alineada con la identidad de tu marca.