En hosting compartido, el problema conocido como efecto del vecino ruidoso ocurre cuando una cuenta consume recursos de forma desproporcionada y afecta a otras. CloudLinux ofrece una solución práctica a nivel de kernel para aislar recursos por usuario y mantener la estabilidad, seguridad y rendimiento del servidor. En este artículo explico cómo CloudLinux evita el problema, qué componentes debes configurar y ejemplos prácticos de límites y monitoreo.

¿Qué es el efecto del vecino ruidoso y por qué importa?

El vecino ruidoso se refiere a cualquier cuenta en un servidor compartido cuya actividad perjudica al resto por consumir CPU, memoria, I/O o conexiones de base de datos en exceso. Sus consecuencias habituales son:

- Ralentización general de sitios web y aplicaciones.

- Caídas temporales de servicios como PHP-FPM o MySQL.

- Incidencias repetidas que elevan el churn de clientes y tickets de soporte.

- Riesgos de seguridad si procesos maliciosos explotan recursos libres.

Para proveedores de hosting y administradores, evitar este efecto es una prioridad porque impacta directamente en la experiencia del usuario y en la reputación del servicio.

Cómo CloudLinux aísla recursos: componentes clave

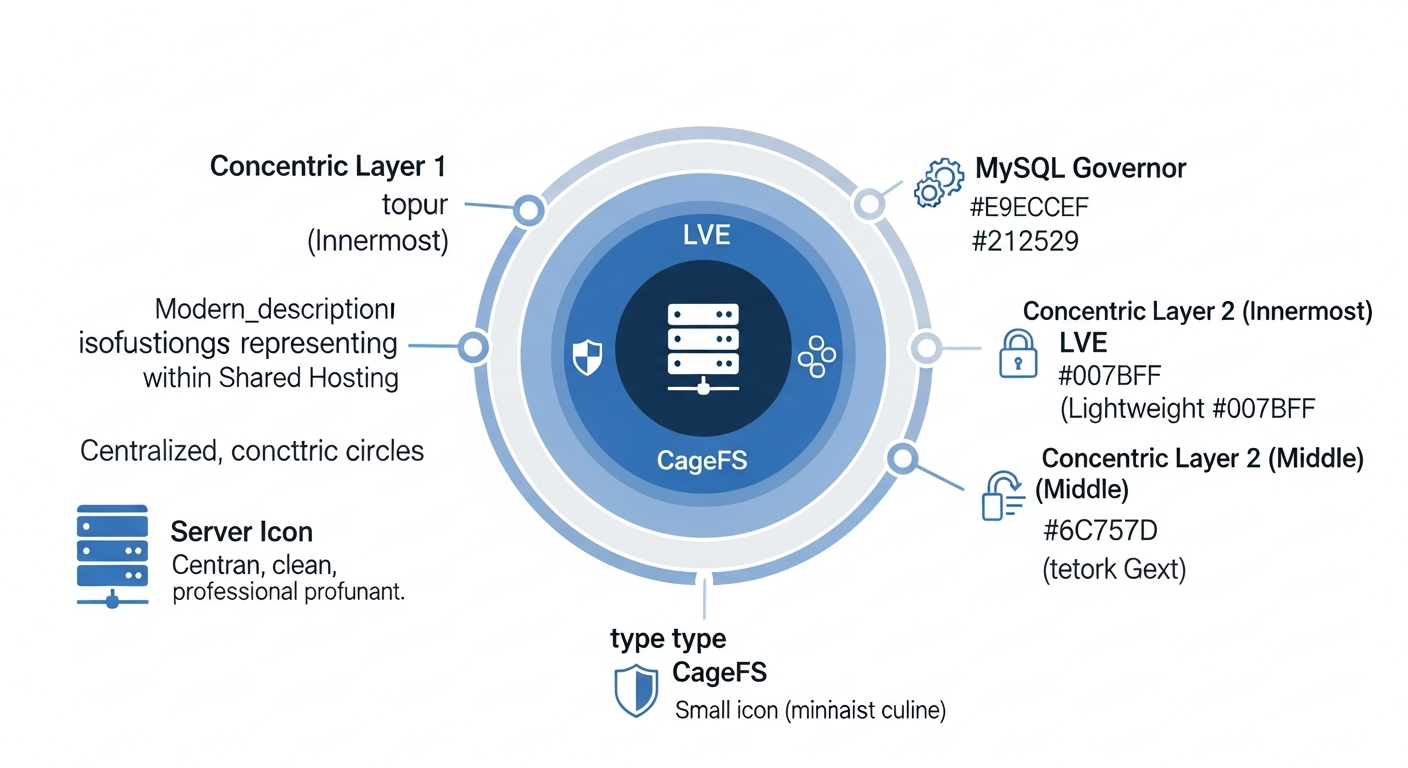

CloudLinux actúa a nivel de kernel con una combinación de tecnologías diseñadas para entornos multiusuario. Los componentes principales son:

LVE (Lightweight Virtual Environment)

LVE es el mecanismo central de CloudLinux que crea contenedores ligeros por usuario. No es una virtualización completa como KVM; es una capa de control de recursos que limita:

- CPU en porcentaje

- Memoria física y memoria virtual

- Entrada de procesos (entry processes)

- Número de procesos (nproc)

- I/O y IOPS

- Inodos y cuota de disco si se habilita

Gracias a LVE, cuando una cuenta excede su cuota, CloudLinux ralentiza o limita su uso sin afectar al resto del sistema. El cambio es imperceptible para usuarios normales y evita que una sola aplicación tumbe un servidor compartido.

CageFS

CageFS es un sistema de archivos virtual por usuario que aísla la vista del sistema. Sus beneficios son:

- Aumenta la seguridad aislando archivos y directorios de otras cuentas.

- Reduce el riesgo de enumeración de usuarios y escaladas locales.

- Permite entornos personalizados por cuenta sin comprometer al host.

MySQL Governor

MySQL Governor supervisa y limita el uso de recursos por consultas y por usuario a nivel de base de datos. Detecta picos de consultas costosas y aplica restricciones para evitar que una cuenta monopolice MySQL, mejorando la estabilidad del servicio de bases de datos.

PHP Selector y alt php

PHP Selector permite que cada cuenta elija la versión de PHP y extensiones, ejecutando PHP en modo aislado (alt-php). Esto reduce conflictos entre aplicaciones y facilita la optimización por cliente sin afectar el pool global.

Configuración práctica de límites: ejemplos y recomendaciones

La efectividad de CloudLinux depende de una configuración razonada. A continuación, valores orientativos y cómo aplicarlos de forma incremental.

- CPU: limitar entre 10% y 40% por cuenta según plan. Para planes básicos 10-20%, para planes profesionales 30-40%.

- Memoria: 256 MB a 2 GB según tipo de hosting. WordPress suele necesitar al menos 512 MB para evitar OOM frecuentes.

- Entry processes: 10-50. Sitios con PHP-FPM o muchas llamadas concurrentes requieren más entrada de procesos.

- Número de procesos (nproc): 50-400 dependiendo de cargas de trabajo.

- I/O/IOPS: establecer límites para evitar congestión de disco en picos de backups o procesos intensivos.

Ejemplo práctico: un sitio WordPress que genera spikes de CPU y muchos procesos PHP. Una política típica sería: CPU 25%, memoria 512 MB, entry processes 25. Si la cuenta excede, LVE hace throttling en lugar de afectar a otras cuentas.

Implementación paso a paso en entornos con cPanel/WHM

CloudLinux se integra con WHM y permite administrar límites por paquete y por usuario. Pasos recomendados:

- Instala y activa CloudLinux en el servidor y asegúrate de tener licencia válida.

- En WHM, ve a CloudLinux Manager y habilita LVE y CageFS.

- Define limitaciones por paquete en WHM Edit Packages: CPU, Memory, NPROC, EP, I/O.

- Aplica límites por usuario si necesitas excepciones en Manage LVE Users.

- Activa MySQL Governor y revisa las reglas por usuario para detectar consultas problemáticas.

- Utiliza PHP Selector para ofrecer versiones y optimizar rendimiento por cuenta.

Para monitoreo rápido por CLI, las herramientas que CloudLinux provee incluyen lveps para listar procesos dentro del LVE y lveinfo para ver consumo de un usuario. También es recomendable integrar alertas en la plataforma de monitoring que uses.

Monitoreo y respuesta: detectar y mitigar vecinos ruidosos

La regla práctica es monitorizar antes de restringir agresivamente. Pasos operativos:

- Establece umbrales de alerta en CPU y I/O por usuario.

- Cuando un usuario alcance varios umbrales, revisa lveps y logs de Apache/NGINX y MySQL.

- Aplica límites temporales y notifica al cliente con instrucciones para optimizar su aplicación.

- Si la cuenta no mejora, sube al siguiente nivel de soporte o propone migración a VPS/Cloud.

Esta estrategia reduce tickets y permite educar a los clientes sobre cache, optimización de consultas y uso de CDN.

Casos reales y resultados esperados

En entornos de hosting compartido donde se implementó CloudLinux con límites por paquete y MySQL Governor, los resultados típicos son:

- Reducción de picos de CPU y caída en tickets de rendimiento entre 40% y 70%.

- Mejor tiempo de respuesta promedio por sitio al eliminar interferencias de usuarios agresivos.

- Menor frecuencia de reinicios de servicios y mayor disponibilidad de MySQL.

Ejemplo real: un proveedor que tenía picos semanales por backups mal configurados en cuentas compartidas aplicó un límite de I/O y entry processes. El efecto fue inmediato: los backups completaron pausados pero sin afectar a los sitios activos, y las incidencias con tiempo de carga disminuyeron significativamente.

Limitaciones y consideraciones antes de aplicar límites

Aunque CloudLinux es muy efectivo, no es una solución mágica. Consideraciones:

- Licenciamiento: CloudLinux requiere licencia y planificación presupuestaria.

- Casos de DDoS o ataques requieren soluciones de red adicionales como WAF, rate limiting y protección a nivel de borde.

- Una configuración demasiado restrictiva puede generar problemas de funcionalidad para aplicaciones legítimas; prueba en staging.

- La optimización de aplicaciones y arquitectura (cache, CDN, consultas eficientes) sigue siendo necesaria.

Conclusión

CloudLinux proporciona un conjunto de herramientas pensado específicamente para el hosting compartido que permite aislar recursos por usuario y mitigar el efecto del vecino ruidoso. Mediante LVE, CageFS, MySQL Governor y PHP Selector puedes equilibrar estabilidad, seguridad y experiencia del cliente sin sacrificar flexibilidad. La clave es aplicar políticas de límites razonadas, monitorizar activamente y combinar las restricciones con buenas prácticas de optimización en las aplicaciones. Con una implementación correcta se reduce la interferencia entre cuentas, se reduce el churn y mejora la percepción del servicio, convirtiendo un problema operativo en una ventaja competitiva.